Adlice Protect (RogueKiller) 16.2.0.0

Open-Source-Anti-Malware-Sicherheitssoftware zum Erkennen und Entfernen von Malware und anderen Bedrohungen.

Alte Versionen

15.18.1.0

46.33 MB22.08.2024

15.16.0.0

46.21 MB10.04.2024

15.15.2.0

46.12 MB19.02.2024

15.13.1.0

45.62 MB06.12.2023

15.13.0.0

45.6 MB04.11.2023

15.12.2.0

45.47 MB19.10.2023

15.12.1.0

45.46 MB19.09.2023

15.12.0.0

45.4 MB29.08.2023

Beschreibung

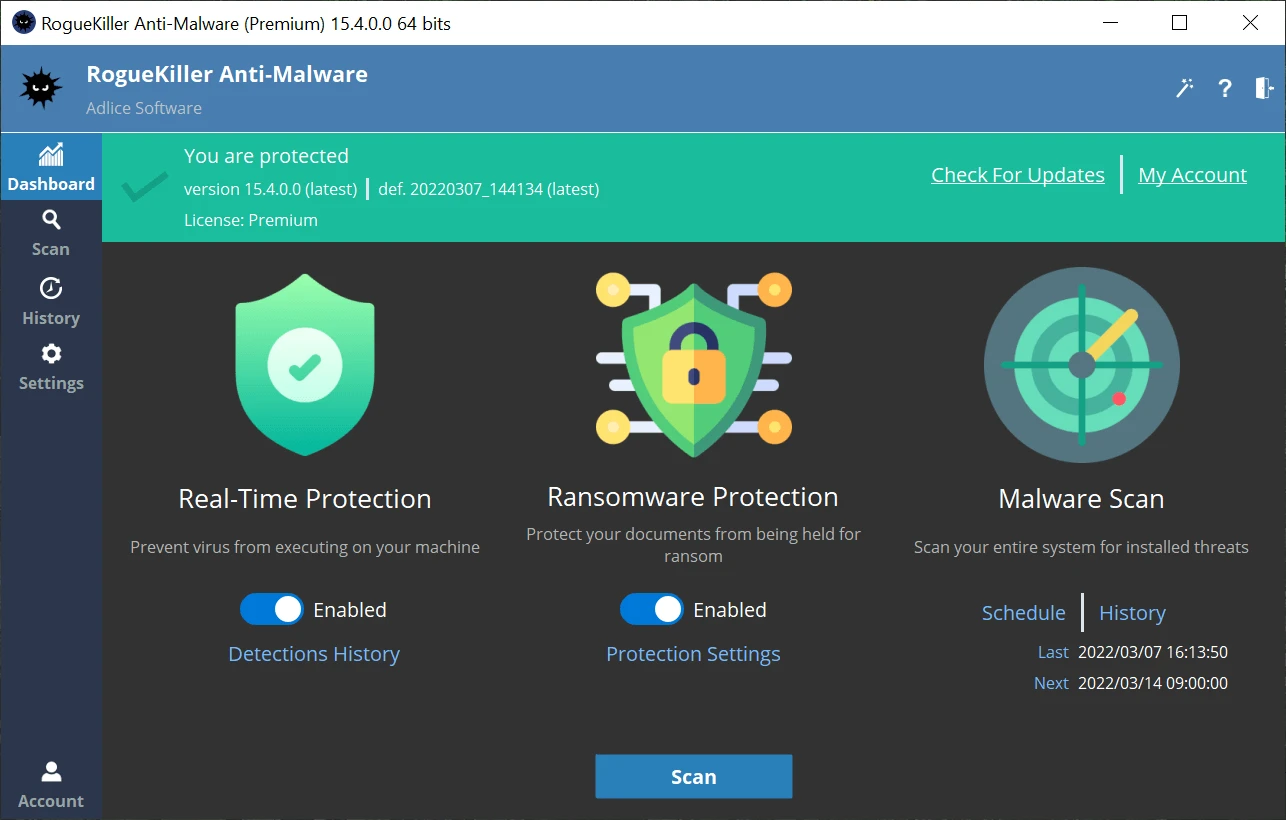

Adlice Protect (früher bekannt als RogueKiller) ist eine Sicherheitssoftware, die entwickelt wurde, um Windows-Systeme vor Malware, Ransomware, Adware, Spyware und anderen Cyber-Bedrohungen zu schützen. Sie kombiniert Funktionen für Echtzeitschutz, Verhaltensanalyse und Bedrohungsbeseitigung und ist eine Lösung, die sowohl für Privatanwender als auch für Unternehmen gedacht ist, die eine zusätzliche Sicherheitsebene suchen.

Hauptmerkmale von Adlice Protect:

- Echtzeitschutz:

- Überwacht kontinuierlich das System, um bösartige Aktivitäten zu erkennen und zu blockieren, wie z.B. Versuche zur Ausführung von Malware oder unautorisierte Änderungen an Dateien.

- Verwendet heuristische und verhaltensbasierte Analysen, um unbekannte Bedrohungen zu identifizieren.

- Erkennung und Beseitigung von Malware:

- Scannt das System nach Malware, einschließlich Viren, Trojanern, Rootkits, Adware und potenziell unerwünschten Programmen (PUPs).

- Bietet Quarantäne- und Entfernungsoptionen zur Neutralisierung erkannter Bedrohungen.

- Schutz vor Ransomware:

- Beinhaltet spezielle Mechanismen zur Verhinderung von Ransomware-Angriffen, wie die Überwachung von Prozessen, die versuchen, Dateien ohne Erlaubnis zu verschlüsseln.

- Automatische Sicherung kritischer Dateien kann eingerichtet werden, um wichtige Daten zu schützen.

- Verhaltensanalyse:

- Beobachtet das Verhalten von Prozessen und Anwendungen, um verdächtige Aktivitäten zu erkennen, selbst wenn die Bedrohung nicht in einer bekannten Datenbank zu finden ist.

- Wirksam gegen Zero-Day-Bedrohungen.

- Benutzerfreundliche Oberfläche:

- Verfügt über eine intuitive Benutzeroberfläche mit Dashboards, die den Sicherheitsstatus, Warnungen und Aktivitätsprotokolle anzeigen.

- Vereinfachte Modi für Laien und erweiterte Modi für Administratoren oder Techniker.

- Zusätzliche Werkzeuge:

- Startup-Manager: Ermöglicht die Kontrolle darüber, welche Programme mit Windows gestartet werden, und hilft dabei, verdächtige Elemente zu identifizieren und zu deaktivieren.

- Dateianalyse: Unterstützt die Überprüfung von einzelnen Dateien oder Ordnern auf Anfrage.

- Ausführliche Berichte: Generiert vollständige Protokolle zur Analyse von Aktivitäten und Bedrohungen.

Screenshot